Arriba 109+ imagen modelo informatica

Introduzir imagem modelo informatica.

-1640096673.webp)

QUE ES UN MODELO DE RED EN INFORMATICA | Web Oficial

Esquema de la posición del modelo en la actividad informática. Tomado… | Download Scientific Diagram

El cerebro como modelo informático – Catalunya Vanguardista

Un modelo informático decodifica el habla siguiendo las oscilaciones neuronales • Tendencias21

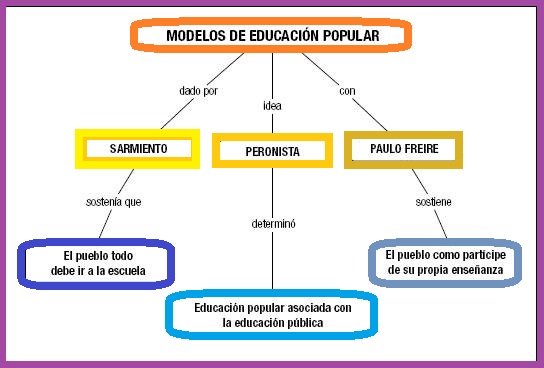

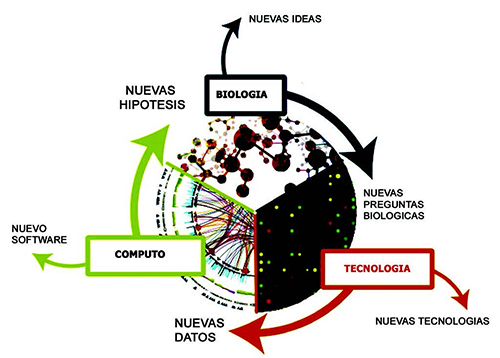

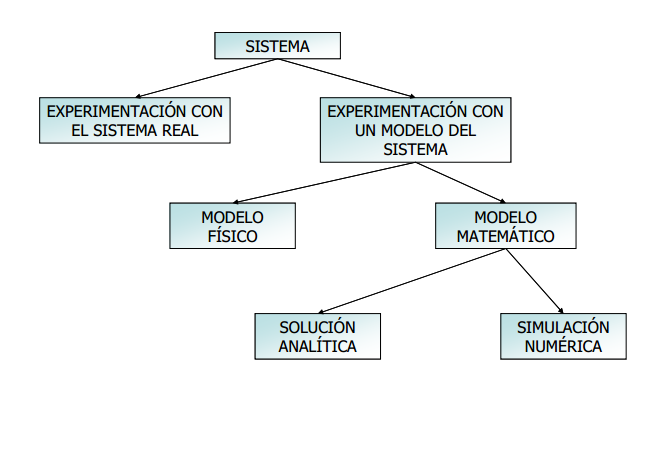

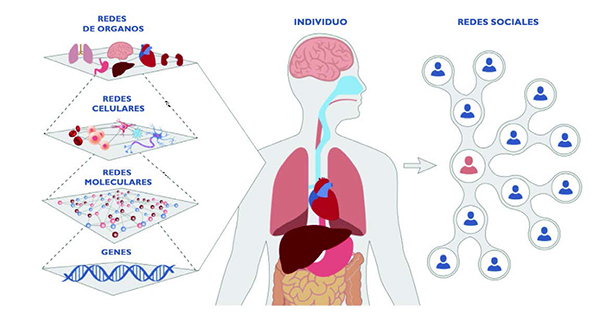

Modelado Computacional

Modelo informático

arquitectura conceptual del modelo informático en concordancia con el… | Download Scientific Diagram

La modelación como competencia en la formación del profesional informático

Empresaria Y Modelo De Red Informática Fotos, Retratos, Imágenes Y Fotografía De Archivo Libres De Derecho. Image 16663038.

Modelo de seguridad informática png imágenes | PNGWing

La modelación como competencia en la formación del profesional informático

Simtec Blog

La modelación como competencia en la formación del profesional informático

Esquema de la posición del modelo en la actividad informática. Tomado… | Download Scientific Diagram

Modelo informático en el cáncer – El médico interactivo

Análisis una aplicación informática con un modelo de simulación ———— Análisis de la evolución de una aplicación informática con un modelo de simulación ———— Análisis de la evolución de una aplicación informática

Modelo de seguridad informática violación de datos cifrado de computación en la nube, nube segura, texto, computación en la nube, material png | PNGWing

El Diario – Modelos de servicio de computación en la nube

: Modelos de Calidad del Software: Un modelo práctico para medir la calidad de los productos de Seguridad Informática (Spanish Edition): 9783847357063: Villalba de Benito, , Fernández, Luis: Libros

Modelo de gestión de conocimiento para la informática educativa… | Download Scientific Diagram

Modelo AAA para el control de acceso – Informática

▷ Qué Significa OSI【 DEFINICIÓN 】

MODELOS Y SIMULACION: DEFINICION DEL informático

MODELOS Y ESTANDARES EN SEGURIDAD INFORMATICA – ppt descargar

Modelo de madurez de la administración de proyectos de informática / 978-3-8454-9717-4 / 9783845497174 / 3845497173

BASES DE DATOS Modelos de Datos UCLM. de Informática

Modelo Entidad Relación – Aprende Informática

Modelos de servicio en la nube | Tipos de cloud computing | AWS

MODELOS Y ESTÁNDARES DE SEGURIDAD INFORMÁTICA – YouTube

Modelo para la auditoría de la seguridad informática en la red de datos

Modelo Inconsútil De La Informática Vector Ilustración del Vector – Ilustración de textura, ordenador: 66716264

DISEÑO DE UN MODELO DE SEGURIDAD INFORMÁTICA PARA BIBLIOTECAS DIGITALES – Librería Universitaria

Modelo Informatico | PDF | Lenguaje de modelado unificado | Lenguaje de programación

Analiza modelos y buenas practicas de seguridad informatica by eduardo paulino

Modelos de Base de Datos en la Informática – VidaBytes | VidaBytes

Logo MEC INFORMATICA 2 | Modelo 2 de dois modelos criados de… | Flickr

Modelo de Examen: Final de informática básica UNLP | Informática Básica (Hasta Inicio Ciclo Clínico) | Medicina UNLP | | Filadd

modelo de negocio basado en datos, iniciativa de datos, concepto de minería de datos con personas

Iconos informáticos multiplataforma plataforma informática software, modelo, ángulo png | PNGEgg

INFORMATICA 3 Nvo. Modelo Educativo (.) – Librería Córdoba

Modelos Informáticos | PDF | Simulación | Teoría

Evaluación modelos de informática educativa

Auditoría (Auditoría Informática y Modelo COBIT) (INTRO).mp4 – YouTube

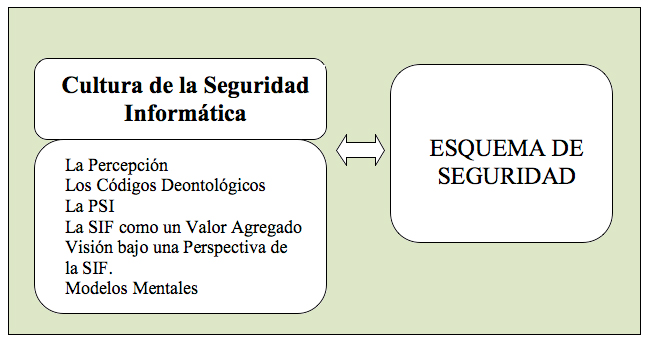

3 modelos de seguridad informática | KeepCoding Bootcamps

Fractales, un modelo abstracto de un símbolo de comunicación informática en un planeta Fotografía de stock – Alamy

Curriculum De Informatico – Modelos De CV

Ejemplos de CV: técnico informático | miCVIdeal

Modelo de plan de trabajo – La Oficina de Proyectos de Informática

Zero Trust: ¿Cómo funciona este nuevo modelo de seguridad informática?

Modelo de Examen: Módulo Informática | Tecnologías de Información I | Contador Público UNC | | Filadd

Evolution Lan House – Modelo uniforme Evolution Informática e Lan House | Facebook

Laravel 6 – 07 uso de modelos y Eloquent ORM | Soluciones Informática Bethel

Coloquio Departamento de Informática USM: “Trabajando en modelos computacionales de incendios forestales: Del modelo de magíster al modelo en actual desarrollo” – MTI

Modelo de Aula de Informática | Observatorio Tecnológico

Modelo Electrónico Del Microprocesador Para La Informática Ilustración del Vector – Ilustración de tarjeta, electricidad: 141783660

Aplicacion de la seguridad informatica: Analiza modelos y buenas prácticas de seguridad informática

Modelo de CV Informático para Descargar : Libre

Modelos de seguridad :: Seguridad informatica

Topología de red red informática cliente-servidor modelo estrella red centralizada computación centralizada, ángulo, computadora, simetría png | PNGWing

Librería Morelos | INFORMATICA 2 NUEVO MODELO EDUCATIVO (2DO SEMESTRE 2019)

Modelos de servicio en la nube | Tipos de cloud computing | AWS

Ejemplos de CV: técnico informático | miCVIdeal

Modelo de Información – Wikipedia, la enciclopedia libre

Modelo de Informe de Auditoría Informática | PDF | Auditoría financiera | Informática

Analisis y diseño de un modelo informatico para la gestion del proyec…

Modelo para la gestión automatizada e integrada de controles de… | Download Scientific Diagram

Modelo de Examen: Modelos de Parciales | Informática II | Ingeniería Electrónica (UTN) | | Filadd

Modelado Computacional

Informatica logo tecnologia software, tecnologia, modelo, electrónica png | PNGEgg

Modelo de Tesis de Grado de Ingeniería Informática | Biblia del Programador

Modelado de Datos: Definición, Usos y Tipos

Modelo de seguridad informática, estilo de dibujos animados Imagen Vector de stock – Alamy

Un modelo informático de la Universitat demuestra que prevenir la extorsión es más eficiente que combatirla

Postgrado Informática #UNLP on Twitter: “Titulo de la defensa: “Como Integrar el Modelo CMMI al Modelo de Desarrollo de Software MMD”.” / Twitter

Espacios. Vol. 30 (1) 2009

Informatica aprendizaje informatico, modelo, ángulo, texto png | PNGWing

PDF de programación – Propuesta de implementación de un modelo para la reducción de riesgos de seguridad informática en servicios web de la Espoch

INFORMATICA 1 Nvo. Modelo Educativo (.) – Librería Córdoba

Línea Plana Modelo Inconsútil Del Vector De La Programación Informática Del Arte Ilustración del Vector – Ilustración de revelador, negocios: 111180161

Tienda de Informática con Reparación y Mantenimiento – Modelos de Negocio | EmprenemJunts

En los medios | La Informática Como Materia

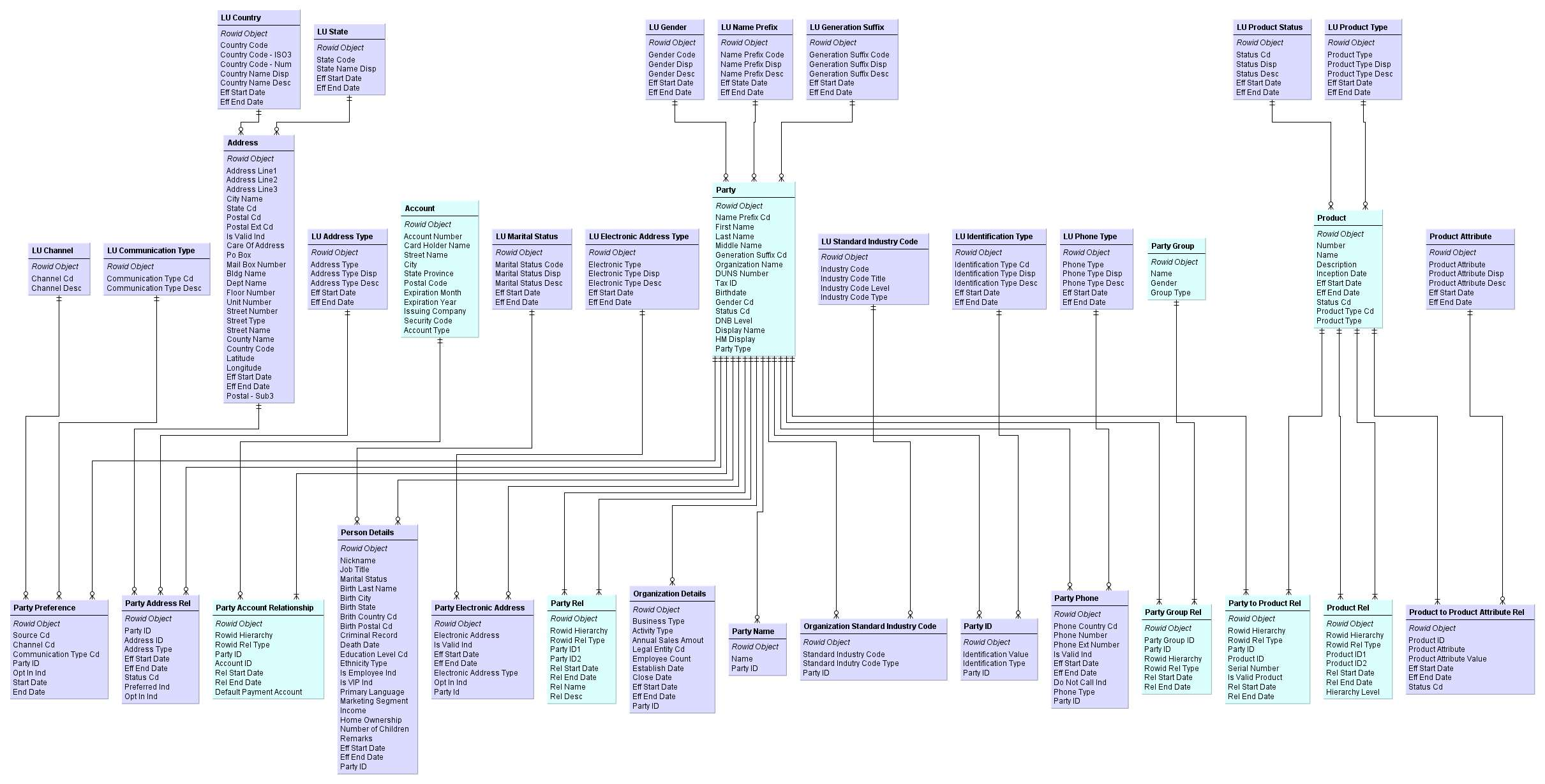

Common Data Service (CDS) y Common Data Model (CDM) – Informática CBS

FastFormat – Templates

sin servidor ventajas rectángulo infografía modelo. informática tendencias datos visualización con 5 5 pasos. editable cronograma informacion cuadro. flujo de trabajo diseño con línea íconos 20101714 Vector en Vecteezy

Modelos de Control Utilizados en Auditoria Informática by Yeya Dayan

MODELOS Y ESTANDARES EN SEGURIDAD INFORMATICA – ppt descargar

Modelo Informático de la Comunicación

Modelo Solicitud Certificado Informatica | PDF | Science | Ingeniería

Línea Icono, Candado Y Seguridad, Gráficos De Vector De La Seguridad Informática, Un Modelo Linear En Un Fondo Blanco, Eps 10. Ilustraciones Svg, Vectoriales, Clip Art Vectorizado Libre De Derechos. Image 80498395.

Informática Habana – Basado en un modelo de software como servicio, obtiene mención en la categoría soluciones de gestión, servicios e infraestructura de telecomunicaciones, el Sistema para la elaboración del plan de

Plantilla de Currículum de un Informático (Ejemplo Gratis)

ECOMPUTER, LA EMPRESA DE LA INFORMÁTICA CON UN MODELO FRANQUICIABLE DE ÉXITO – Parque Tecnológico Walqa

Apuntes. Sistemas de bases de datos. Informatica Aplicada a la Gestion Publica. 2005/06-6 Universidad de Murcia. Rafael Barzanallana.

Data Model Entity-Relationship diagram

PDF) Modelo para la gestión del conocimiento de la Informática educativa | oscar boude figueredo

Modelo de Examen: Modelos de Parciales | Informática II | Ingeniería Electrónica (UTN) | | Filadd

Ilustración de Ilustración De Icono De Capas De Red Informática Modelo De Capa De Red Osi y más Vectores Libres de Derechos de Internet – iStock

Revista informatica medica n°14 by Andrea Riquelme Pérez – Issuu

Pin em Cartões de Visita

Modelo de madurez de la administración de proyectos de informática

Modelo de Infraestructura Intra-Internet DRNA Informático — Puerto DRNA “Navega por el ambiente”

Facultad

SaaS – La evolución de la industria de la informatica en modelos B2B

INTRODUCCION A LA INFORMATICA: MODELOS DE COMPUTO | CESAR LLAMAS BELLO | Casa del Libro

Landín Informática, ejemplo de éxito del modelo cloud de Panda Software | DISTRIBUCIÓN | DealerWorld

Modelos-de-seguridad-informatica

Wiki LliureX | El objetivo principal del modelo de aula es conseguir que el aula de informática de los centros docentes de la Comunidad Valenciana disponga de todos los recursos necesarios para

Modelo de la auditoria informática para la seguridad física

Publicaciones: modelo informatica

Categorías: Modelo

Autor: Abzlocalmx